|

Продажа изображений и видео через фотобанки подразумевает, что вам придется периодически выходить в сеть (интернет), а значит, повышается риск подхватить трояна или вирус, подвергнуться хакерской атаке, в конце концов, по неосторожности раскрыть пароль своего электронного кошелька. В результате можно не только распрощаться с заработанными кровными, но и потерять свои работы (фото, иллюстрации, футажи). Продажа изображений и видео через фотобанки подразумевает, что вам придется периодически выходить в сеть (интернет), а значит, повышается риск подхватить трояна или вирус, подвергнуться хакерской атаке, в конце концов, по неосторожности раскрыть пароль своего электронного кошелька. В результате можно не только распрощаться с заработанными кровными, но и потерять свои работы (фото, иллюстрации, футажи).

Чтобы этого не случилось при работе с фотобанками целесообразно обеспечить себе компьютерную безопасность.

|

1. Минимальный набор предосторожностей

1.1. Операционная система

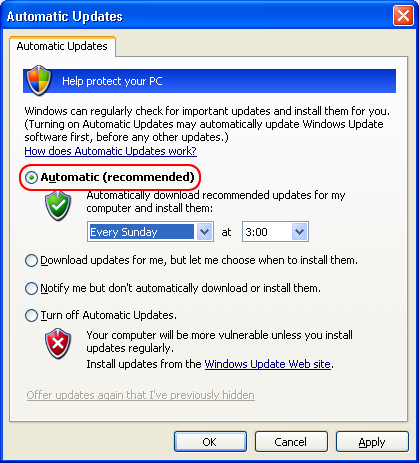

На данный момент это Windows XP + SP3 или Windows Vista + SP1. Обязательно ставьте критические обновления (Critical Updates) для операционки и установленных в ней программ (в первую очередь это касается браузера). Проверьте, что у вас включена опция "скачивать критические апдейты": Control Panel->Automatic Updates. Если желаете выборочно ставить обновления (например, для экономии трафика), то выберете третью сверху опцию "Notify me but don't automatically download or install them."

Проверяем, что скачиваются критические апдейты (Critical Updates)

Если вы используете в качестве интернет браузера Internet Explorer версии 6, то его следует обновить до 7-й версии (скачать можно бесплатно с сайта Microsoft). То же относится и к Adobe Acrobat Reader и Adobe Flash — на сайте adobe.com можно бесплатно скачать последние версии (с залатанными "дырами").

Примечание: не рекомендую ставить для работы новую OS сразу же после ее выхода. Переходить на новую операционку стоит не раньше чем через полгода-год, пока не залатают основные "дыры" (речь идет о Windows-платформе).

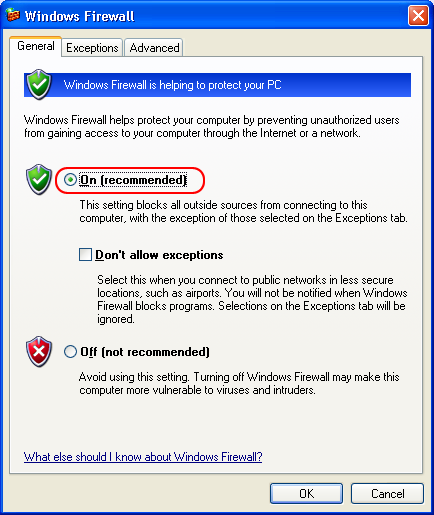

1.2. Firewall (брандмауэр)

Удостоверьтесь, то встроенный Firewall (сетевой заслон) включен: Control Panel->Windows Firewall. Firewall защищает ваш компьютер от "нападения" извне.

Проверяем, что Firewall включен

В последнее время значительно возросло число атак на порты. Проводили небольшой эксперимент: оставляли комп в сети без Firewall и уже через час он был заражен каким-нибудь трояном (и это при слабом соединении Dial-Up!). Кстати, надо отметить, что антивирус не спасает от троянов попадающих на комп через сеть (в результате "атаки портов"). Если у вас установлен (надежный) сторонний Firewall, то встроенный можно отключить (он обычно отключается автоматически при инсталяции стороннего Firewall-а).

Примечание: если у вас Windows 2000, то обязательно установите себе Firewall от стороненного производителя, так как в этой операционке нет встроенного брандмауэра!

1.3. Anti-virus (антивирус)

Не запускайте подозрительные выполнимые файлы из писем (даже от друзей!) не проверив антивирусом. Червь в письме — это один из наиболее частых способов заражения вирусом или трояном. Обычно в теле такого письма написано что-то вроде: "Посмотри какая классная прога" и вы ничего, не подозревая, запускаете ее – ведь прислал-то ее друг, а он плохого не пришлет. Только вот комп друга был заражен вирусом, который и разослал мыло по всем ящикам из адресной книги.

Примечание: современный антивирус обычно запущен как сервис (service, то есть системная служба) и проверят почту при ее получении автоматически (до того, как вы ее откроете).

В качестве антивируса в настоящее время неплохо зарекомендовал себя NOD32. Продукты от Касперского и Dr.Web, на мой взгляд, сегодня не уже не катят — по крайней мере, у меня они пару раз не видели "червя" в письмах. Собственно после этого я и поставил NOD32. Этот антивирус автоматически проверят документы (DMON), почту (EMON) и веб-страницы (IMON). Перед тем как запускать подозрительный файл удостоверьтесь, что включен AMON (File system monitor).

Перед запуском исполнимого файла проверяем его антивирусом

И, конечно же, не забывайте периодически обновлять базу знаний о вирусах (опция "Automatic update").

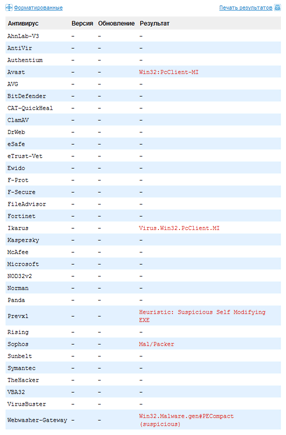

1.4. Сканирование на вирусы (онлайн)

Иногда антивирус ругается не по делу — находит троянов там где их никогда не было и быть не может. Например, в проверенных временем программах, которые, возможно, вы сами написали. Скорее всего через месяц (после очередного обновления вирусной базы) это пройдет. Но а как быть сейчас, если вам нужна эта программа с "вирусом"?

Бывает полезно проверить подозрительный файл разными антивирусами. На данный момент существет онлайн-сервис VirusTotal.com, на который вы загружаете подозрительный файл и он выводит отчет о проверке его антивирусами разных производителей (см. рис.). Существуют и другие подобные сервисы, наберите в google или yandex "проверка на вирусы онлайн".

VirusTotal.com — отчет сканирования на вирусы

Узнать подробнее о вирусе или трояне можно, например, в базе вирусов viruslist.com.

2. Дополнительные меры предосторожности

2.1. Не заходите на подозрительные сайты :-)

Это касается всякого рода warez-ов и сайтов с хаками и серийниками. Обычно их страницы укомплектованы новейшими троянами и подобными штуками. Подхватить вирус на них раз плюнуть. Кстати, обычно такой сайт запоминает ваш IP и потом "бомбит" его на предмет "дырок". Если заходите на подобные сайты, то включайте мониторинг веб-контента в антивирусе (опция IMON для NOD32).

2.2. Просканируйте комп на предмет рекламных (adware) и других шпионов (spyware)

Многие (условно) бесплатные проги (например, видео кодаки) ставят "в нагрузку" софт (spyware, adware), который "сечет" ваши интересы в интернете пока вы ходите по сайтам. В результате "безобидный" шпион жрет лишний трафик и способствует рассылке спама.

Существуют различные anti-spyware программы. Я, например, периодически сканирую комп бесплатной версией программы Ad-Aware SE Personal от фирмы Lavasoft.

Сканируем комп на предмет рекламных (adware) и других шпионов (spyware)

После сканирования программа выдает список "нехороших" объектов (например, подозрительные ключи в реестре), которые можно "почистить".

2.3. Проверка Registry

Запустите regedit.exe (из папки WINDOWS). Откройте ветки автозапуска (для Windows 2000, XP):

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run;

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

и внимательно посмотрите, нет ли здесь "левых" программ. Обычно вирусы и трояны сюда записывают свои загрузчики.

2.4. Отключение сервиса Remote Registry

Откройте окно с сервисами: Control Panel->Administrative Tools->Services. Рекомендую отключить сервис Remote Registry — если он запушен, остановите его (Stop) и переведите в Manual. Этот сервис позволяет удаленно управлять реестром вашего компьютера. Например, прописать в автозагрузку (см. п. 2.3) трояна или шпиона (spyware). Пару лет назад мой компьютер на работе был заражен таким способом по локальной сети (те, у кого этот сервис был отключен, избежали такой участи).

2.5. Отключение автозапуска (Autorun или Autoplay) для CD-ROM/DVD-ROM/Flash-приводов

Автозапуск или автопроигрывание (Autorun или Autoplay) — один из способов подхватить вирус (особенно если не ведется антивирусный мониторинг). Заражение обычно происходит через flash-ку, которую вы вставляли в чужой компьютер, например, в институте или у друга.

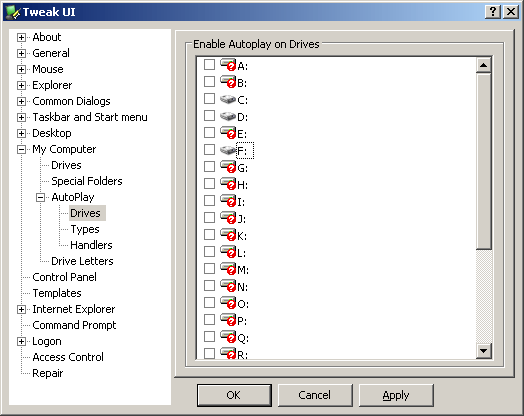

Отключить автозапуск можно с помощью сервисной утилиты Tweak UI (она бесплатная, скачать можно с сайта Microsoft).

Утилита TweakUI — отключение Autorun или Autoplay (автозапуска или автопроигрывания)

Tweak UI прописывает в Registry определенные флаги для ключей, отвечающих за автопроигрывание дисков и флэшек. Например, для WinXP SP2 это флажок "NoDriveTypeAutoRun" в ветке "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer" (см. также здесь).

Полезно также снять галочки и для съемных дисков. В настоящее вреся широко распространены USB-flash и USB-диски, при подключении которых также может стартовать находящийся на них вирус.

Утилита TweakUI — отключение Autorun или Autoplay (автозапуска или автопроигрывания) для жестких дисков

2.6. Дополнительный Firewall

Зачем нужен дополнительный Firewall? Основное преимущество перед встроенным — это запретить различным (подозрительным) приложениям самовольно посылать данные в интернет. Кто знает, зачем программа полезла в интернет? Может она проверяет обновления, а может отсылает информацию о ваших логинах/паролях или информирует, что на вашем компьютере установлен не лицензионный софт :-)

Кстати насчет пиратского софта. В последнее время появилась мода присылать черные метки. Например, так делает фирма Adobe — посылает письма туда, где нелегально используются ее продукты, например, Photoshop.

Черная метка от Adobe (см. ссылку в тексте)

Подробнее см. тему "Получил сегодня ЧЕРНУЮ МЕТКУ от Adobe" на форуме club.foto.ru. Откуда Adobe узнала адрес? Скорее всего, он был указан при регистрации продукта и благополучно отослан через интернет (без ведома хозяина).

Примечание: встроенный Firewall (см. п. 1.2) контролирует лишь ВХОДЯЩИЕ соединения, то есть защищает ваш компьютер от атак снаружи (см. подробнее http://www.ixbt.com/soft/windows-xp-sp2-firewall.shtml). Если вы не уверены в установленном у вас софте, то в качестве дополнительной защиты можете поставить файрволл от стороннего производителя. Кое-какую свежую информацию про различные файерволлы (брандмауэры) можно найти на сайте http://www.ixbt.com/news/index.php?str=firewall — там дается описание и ссылки, откуда их можно скачать. Рейтинги firewall-ов с результатами тестирования приводятся на сайтах http://www.firewallleaktester.com/tests.php и http://www.matousec.com/projects/windows-personal-firewall-analysis/leak-tests-results.php#firewalls-ratings.

К сожалению ни один из фаерволлов не дает 100%-ой гарантии защиты — как правило, они блокируют лишь известные вредоносные приложения (или их модификации). Фаерволл должен оставлять открытыми порты, которые нужны для работы браузера, почты и других программ. Эти порты, а также уязвимости в операционной системе потенциально дают возможность атаковать и проникнуть на ваш компьютер. Поэтому на Firewall "надейся, а сам не плошай"! Будьте аккуратны с установкой игр и подозрительных программ. Для "экспериментов" лучше иметь отдельный комп или виртульаный образ (VMware или Virtual PC).

2.7. "Дыра" в Internet Explorer — буфер обмена (Clipboard)

В Internet Explorer 6 (установки по умолчанию) есть "дыра" — при заходе на сайт этот сайт может "подсмотреть", что у вас находится в буфере обмена (Clipboard).

Скопируйте текст и нажмите сюда, чтобы проверить есть ли у вас эта "дырка". Если есть, то будьте аккуратнее с копированием паролей в буфер обмена (для вставки в поля ввода). Для того чтобы отключить "кражу" данных из буфера обмена зайдите в Tools->Internet Options->Security->Internet->Custom Level и поставьте "Disabled" для Allow paste operations via script — см. рис. ниже.

Запрет "кражи" буфера обмена сторонними сайтами в Internet Explorer

3. Почтовые ящики и пароли

3.1. Где лучше завести "рабочий" почтовый ящик

Где лучше завести почту? Наилучший вариант, на мой взгляд, это ящик провайдера — обычно он дается бесплатно при заключении договора о предоставлении услуг связи. Сейчас, как правило, интернет продают боле менее солидные организации и минимальный набор услуг (в том числе электронную почту) они должны гарантировать. Это их работа! В крайнем случае, к провайдеру можно подкатить с договором если что…

Еще вариант — это ящики, предоставляемые крупными серверами, например: yandex, google (mail.ru не предлагаю, так как у меня об этом портале нехорошее мнение, особенно о надежности их почты).

3.2. Заводите разные Email-адреса!

Желательно, чтобы почтовый ящик для фотобанков и других важных аккаунтов (например, Skrill) не совпадал с публичным Email-адресом, который открыто используется для общения в форумах, конференциях, личной переписке и т.п. Если злоумышленник получит доступ к этому общему почтовому ящику, то легко сможет получить пароль и к фотобанку, воспользовавшись сервисом напоминания пароля ("Forgot your password").

3.3. Используйте разные пароли!

Не следует использовать один и тот же пароль для публичного и "закрытого" почтового ящика! Если пароли не будут отличаться, то, взломав один аккаунт, злоумышленники легко смогут проникнуть и на другие!

Более строгая рекомендация - использовать разные пароли как для разных потовых ящиков, так и для любых других аккаунтов. Существуют утечки приватных данных с серверов даже солидных компаний (как Adobe и т.п.) - базы логинов и паролей выкладываются в публичный доступ. Поэтому ваш email и пароль может "засветиться" в таких базах и быть скомпрометирован (доступен злоумышленнику). Проверить был ли скомпрометирован ваш email можно на сервисе "Have I been pwned?".

Наверное, замечали, что на многих сайтах стали появляется логотипы "Hacker Free" (см., например, на Shutterstock).

Сайт проверен на уязвимости

Дело в том, что не так давно на многих форумах была "дырка", позволяющая получить логин и пароль залогиневшегося пользователя (это делалось через Cookies посредством фиктивного аватара, который вместо статичного gif-а указывал на серверный скрип). Возможно и сейчас на форумах существуют скрытые "дыры". Логотип "Hacker Free" как раз информирует пользователя о том, что серверный код сайта проверен на наличие подобный уязвимостей.

3.4. Не храните пароли на почтовых серверах!

Не храните пароли на почтовых серверах (gmail, yandex, rambler и т.п.) — держите их локально на компьютере или в другом потаенном месте (например, в сейфе)!

3.5. Как правильно выбрать пароль

Как выбрать надежный пароль? Пароль не должен быть из одного словарного слова, либо из простой последовательности цифр. Также не следует указывать в качестве пароля дату рождения, номер телефона, имя жены, друга и другую информацию личного характера, которая может быть известна посторонним или знающим вас людям.

Примеры плохих паролей: 123, 11111, qwerty, password, admin, user, music, alex123 и т.п.

Лучше всего для надежного пароля сгенерировать случайный набор из 8-10 латинских букв и чисел, например: gfn5190g53. Делается это случайным перебором пальцами по клавиатуре. Такой пароль обычно хранится локально на диске или другом в надежном мест, например, на бумаге в шкафу или в сейфе. Если вы работаете с домашнего компьютера, то такой сложный пароль обычно вводится один раз, а затем он запоминается в Cookies.

Если пароль приходится вводить часто, то следует придумать запоминающийся пароль. Обычно он составляется из нескольких слов и чисел (после их небольшой модификации), которые вам хорошо знакомы и которые легко запомнить. Например, берем за основу слова из песни "baby face" номер вашего дома 45, немного их изменяем и соединяем. Получим: face54babies, то есть "лицо 54 деток". Такую логическую цепочку легко запомнить, но практически невозможно подобрать перебором.

4. Подозрительные письма

Одина из распространенных уловок интернет-воришек — это подделка системных писем. Например, вам приходит письмо якобы из Skrill следующего содержания: "мол зарегистрировано несколько попыток залогиниться под вашим именем с другого IP. Зайдите в свой аккаунт и проверьте все ли у вас нормально". И далее дается ссылка, на первый взгляд настоящая. Но по текстом ссылки на самом деле линк ведет совсем не на Skrill, а на страницу хакера, визуально напоминающую настоящий сайт, где он поджидает, когда же вы раскроете ему свой пароль.

Письмо-подделка от хакера — цель выпытать пароль от Skrill

Кстати, возьмите за правило не кликать по тексту ссылок из писем и сообщений не удостоверившись, что это за линк и куда действительно он указывает. Раньше в Outlook Express (до сервис пака) можно было легко запустить вирус из аттача, просто кликнув по якобы картинке:

super_girl.jpg .exe

5. Работа с жесткими дисками

5.1. Резервное копирование (Backup)

Всегда существует опасность потерять ценные данные (фото, видео, иллюстрации, RAW-файлы, то есть "все что нажито непосильным трудом"). Это может произойти не только из-за злодеяний хакеров, но и в результате поломки компьютера (в основном речь идет о жестком диске). Чтобы обезопасить себя от этого, необходимо проводить регулярно резервное копирование или BACKUP.

На домашнем компьютере лучше всего иметь два жестких диска. На одном будет рабочий каталог с документами, паролями, ценной информаций, ценными изображениями, а на другом резервная копия.

Фото и изображения целесообразно держать на разных носителях: на жестком диске и на компакт-дисках (на данный момент это обычно DVD). Забился жесткий диск? Купите новый — сейчас они стоят не так дорого. В крайнем случае можно освободить место скинув плохие снимки на компакт-диски.

Продумайте как вы будете систематизировать изображения в архиве. Я обычно создаю папки соответствующие дате съемки. И потом нарезаю их на DVD-диски. Те файлы, которые посылаю в фотобанки у меня хранятся в соответствующих каталогах (по именам серий) — их я также нарезаю на отдельные диски вместе с PSD и RAW.

Лучше всего иметь несколько архивных копий и хранить их в разных местах, желательно удаленных друг от друга, например, у родителей, на работе, у бабушки. Не забывайте хотя бы раз в год проверять жесткий диск — не начал ли он сыпаться.

5.2. Покупка жестких дисков

Прежде чем покупать жесткий диск рекомендую изучить отзывы о выбранной модели в интернете (например, здесь market.yandex.ru, forum.ixbt.com). В последнее время на фоне удешевления компьютерных комплектующих падает также их качество, в том числе жестких дисков. Не так давно учудил SEAGATE с последними своими сериями! У меня лично полетели два Seagate по 320Gb — оба Тайландские. Поменяли на Китай — три месяца пока работают.

Оказалось, что винты летели из-за проблем с прошивкой (firmware)! Может накрыться винт почти любой новой модели: "проблеме потенциально подвержены модели жёстких дисков Seagate Barracuda 7200.11 ёмкостью от 160 до 1500 ГБ, Seagate Barracuda ES.2 ёмкостью от 250 до 1000 ГБ, а также Maxtor DiamondMax 22 ёмкостью от 160 до 1000 ГБ.", "судя по приведённым на сайте Seagate данным, не затронуты лишь диски серии 7200.11 с прошивками версий SD2*, CC** и LC**" ("Винчестеры Seagate: приключения продолжаются", "Seagate признаёт проблему в своих жестких дисках "). Итак, остается выбирать модель, на которую меньше всего плохих отзывов (если её еще выпускают).

5.3. Диагностика жестких дисков

Диагностику жестких дисков целесообразно проводить не реже одного раза в год. Если диску более 3-х лет, то и чаще (стоит также задуматься о покупке нового винта). Для диагностики существуют специальные утилиты от производителей (см. на сайте производителя, например, "SeaTools" для Seagate винтов).

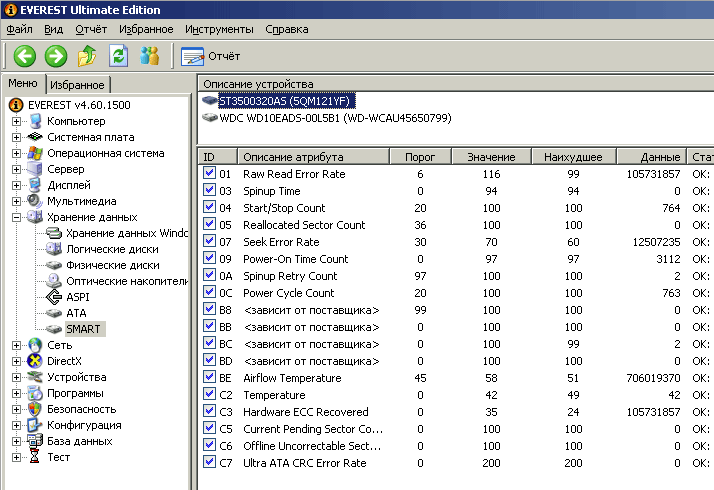

Современные HDD сами умеют тестировать себя. Существует технология самотестирования S.M.A.R.T. (Self-Monitoring Analysis and Reporting Technolodgy). Суть SMART-технологии заключается в том, что сам винчестер отслеживает состояние своей работоспособности и способен заранее предупредить пользователя о своем предаварийном состоянии (подробнее на ixbt.com). В настоящее время существуют различные утилиты, показывающие значения SMART-атрибутов, например, Everest (см. рис.).

SMART-атрибуты в утилите Everest

Если хотя бы одно из значений атрибутов меньше, чем соответствующее пороговое значение, то хранить данные на таком винчестере становится опасно.

На этом пока все. Особенно впадать в паранойю не стоит, но и осторожность никогда не помешает!

24 мая 2007 Обновлено: 15 февраля 2018